本文件包含南开大学《恶意代码分析与防治技术》课程学期的所有实验报告、实验样本及部分必要的工具,实验报告内容仅供参考。 实验内容除Lab2为补充的Yara规则实验外,其它均为课本《恶意代码恶意代码分析实战》中...

”课程资源 ida 信息安全 计算机病毒分析 恶意代码分析“ 的搜索结果

计算机病毒和恶意软件的出现给用户的信息安全和数据安全带来了巨大的威胁,因此对于这些威胁的了解和防范显得尤为重要。 ## 1.2 智能手机恶意代码的威胁 随着智能手机的普及和人们对移动设备的依赖程度不断增加,...

这篇文章作者将继续分析WannaCry勒索病毒,主要通过IDA和OD逆向分析蠕虫传播部分,详细讲解蠕虫是如何感染传播的。同时,由于作者技术真的菜,只能叙述自己摸索的过程,如果存在错误或不足之处,还望告知。希望这篇...

恶意代码分析实战_实验练习

标签: 网络安全

恶意代码分析实战Lab1

标签: 安全

Lab1-1恶意代码分析实战恶意代码样本下载Lab1-1二、使用步骤1.引入库2.读入数据总结 恶意代码分析实战 Michael Sikorski Andrew Honig 著 诸葛建伟 姜辉 张光凯 译 恶意代码样本下载 前言-先决条件-恶意代码样本...

前文分享了WannaCry勒索病毒逆向分析,主要通过IDA和OD逆向分析蠕虫传播部分。这篇文章将继续详细讲解WannaCry蠕虫的传播机制,带领大家详细阅读源代码,分享WannaCry勒索病毒是如何传播感染的。作者分析该病毒一个...

如果你想成为一名逆向分析或恶意代码检测工程师,或者对系统安全非常感兴趣,就必须要认真分析一些恶意样本。熊猫烧香病毒就是一款非常具有代表性的病毒,当年造成了非常大的影响,并且也有一定技术手段。本文将详细...

作者前文采用Github资源实现永恒之蓝漏洞加载WannaCry勒索病毒,并实现对Win7文件加密的过程,但过程较为复杂,为什么不直接利用永恒之蓝呢?所以,这篇文章将直接分享MSF利用MS17-010漏洞进行反弹Shell,再上传勒索...

前文介绍了IDA Python配置过程和基础用法,然后尝试提取恶意软件的控制流图(CFG)。这篇文章将讲解如何利用MS Defender实现恶意样本家族批量标注,在通过VS、VT采集批量样本后,通常需要样本家族标注,如何准确识别...

恶意代码分析实战

在《恶意代码分析实战课后习题分析》课程中,讲师将要教你如何、以及何时使用恶意代码分析技术,深入掌握恶意代码分析工具的核心功能,从而达到准确诊断、及时突破、快速响应的效果。课时1 :用OD进行动态调试可以...

恶意代码分析实战课后习题分析

标签: 逆向

恶意代码分析实战课后习题分析

如果你想成为一名逆向分析或恶意代码检测工程师,或者对系统安全非常感兴趣,就必须要认真分析一些恶意样本。熊猫烧香病毒就是一款非常具有代表性的病毒,当年造成了非常大的影响,并且也有一定技术手段。本文将详细...

前文介绍了利用MS Defender实现恶意样本家族批量标注。这篇文章将讲解如何利用火绒实现恶意样本家族批量标注,在通过VS、VT采集批量样本后,通常需要样本家族标注,如何准确识别家族类别至关重要,其将为后续的恶意...

二、恶意代码分析技术 3 (一)静态分析方法 3 (二)动态分析方法 4 (三)恶意代码分析流程 4 (四)恶意代码分析实例一 5 (五)恶意代码分析实例二 8 三、恶意代码的防治 10 (一)使用优质的杀毒软件 11...

前文介绍了IDA Python配置过程和基础用法,然后尝试提取恶意软件的控制流图(CFG)。这篇文章将讲解如何利用MS Defender实现恶意样本家族批量标注,在通过VS、VT采集批量样本后,通常需要样本家族标注,如何准确识别...

本文主要结合作者的《系统安全前沿》作业,师姐的论文及绿盟李东宏老师的博客,从产业界和学术界分别详细讲解恶意代码攻击溯源的相关知识。在学...

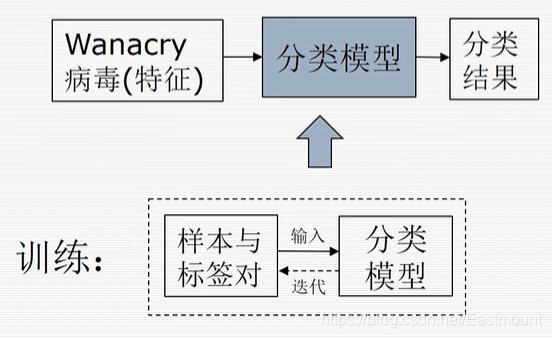

本篇文章,作者将分享两篇论文,机器学习是如何运用到恶意代码攻击中的,并谈谈自己的理解,后续深入研究尝试分享相关实验,目前还是小白一只。基础性文章,希望对初学者有帮助,大神请飘过,谢谢各位看官!

# 1. I. 引言 ## A....恶意代码在当今互联网时代越来越猖獗,给网络安全带来了巨大挑战。恶意代码的逐渐演变和复杂化使得传统的安全防御手段...本文首先介绍恶意代码分析的基础知识,包括恶意代码概念解析、分析方法和

推荐文章

- 阿里云企业邮箱的stmp服务器地址_阿里云stmp地址-程序员宅基地

- c++ 判断数学表达式有效性_高考数学大题如何"保分"?学霸教你六大绝招!...-程序员宅基地

- 处理office365登录出现服务器问题_o365登陆显示网络异常-程序员宅基地

- Nginx RTMP源码分析--ngx_rtmp_live_module源码分析之添加stream_ngx_rtmp_live_module 原理-程序员宅基地

- 基于Ansible+Python开发运维巡检工具_automation_inspector.tar.gz-程序员宅基地

- Linux Shell - if 语句和判断表达式_shell if elif-程序员宅基地

- python升序和降序排序_Python排序列表数组方法–通过示例解释升序和降序-程序员宅基地

- jenkins 构建前执行shell_Jenkins – 在构建之前执行脚本,然后让用户确认构建-程序员宅基地

- 如何完全卸载MySQL_mysql怎么卸载干净-程序员宅基地

- AndroidO Treble架构下HIDL服务查询过程_found dead hwbinder service-程序员宅基地